Logto est une alternative à Auth0 conçue pour les applications modernes et les produits SaaS. Il offre des services à la fois Cloud et Open-source pour vous aider à lancer rapidement votre système de gestion des identités et des accès (IAM). Profitez de l'authentification, de l'autorisation et de la gestion multi-locataires tout-en-un.

Nous recommandons de commencer avec un locataire de développement gratuit sur Logto Cloud. Cela vous permet d'explorer facilement toutes les fonctionnalités.

Dans cet article, nous allons parcourir les étapes pour construire rapidement l'expérience de connexion GitHub (GitHub App) (authentification utilisateur) avec Go et Logto.

Prérequis

- Une instance Logto en cours d'exécution. Consultez la page d'introduction pour commencer.

- Connaissance de base de Go.

- Un compte GitHub (GitHub App) utilisable.

Créer une application dans Logto

Logto est basé sur l'authentification OpenID Connect (OIDC) et l'autorisation OAuth 2.0. Il prend en charge la gestion des identités fédérées à travers plusieurs applications, communément appelée authentification unique (SSO).

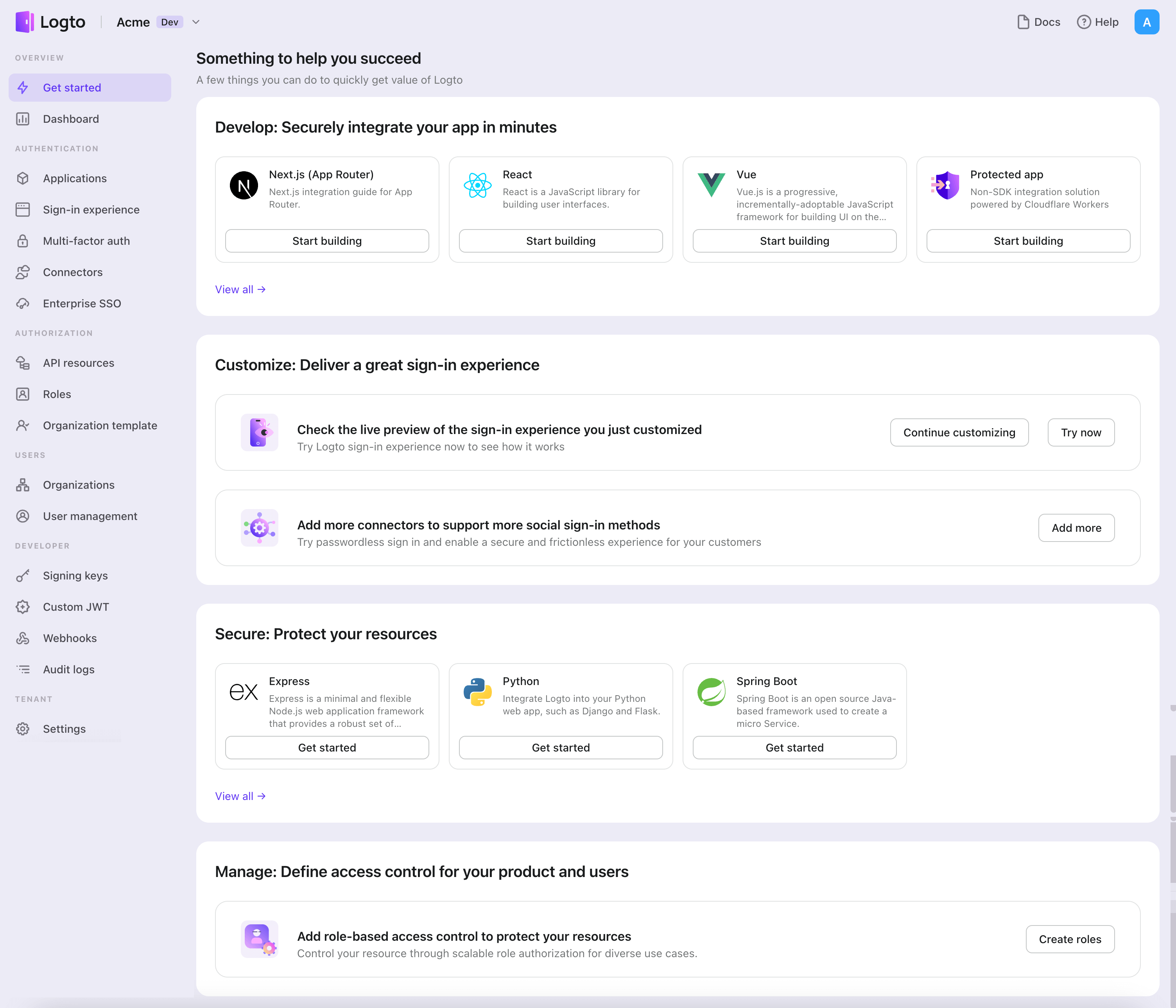

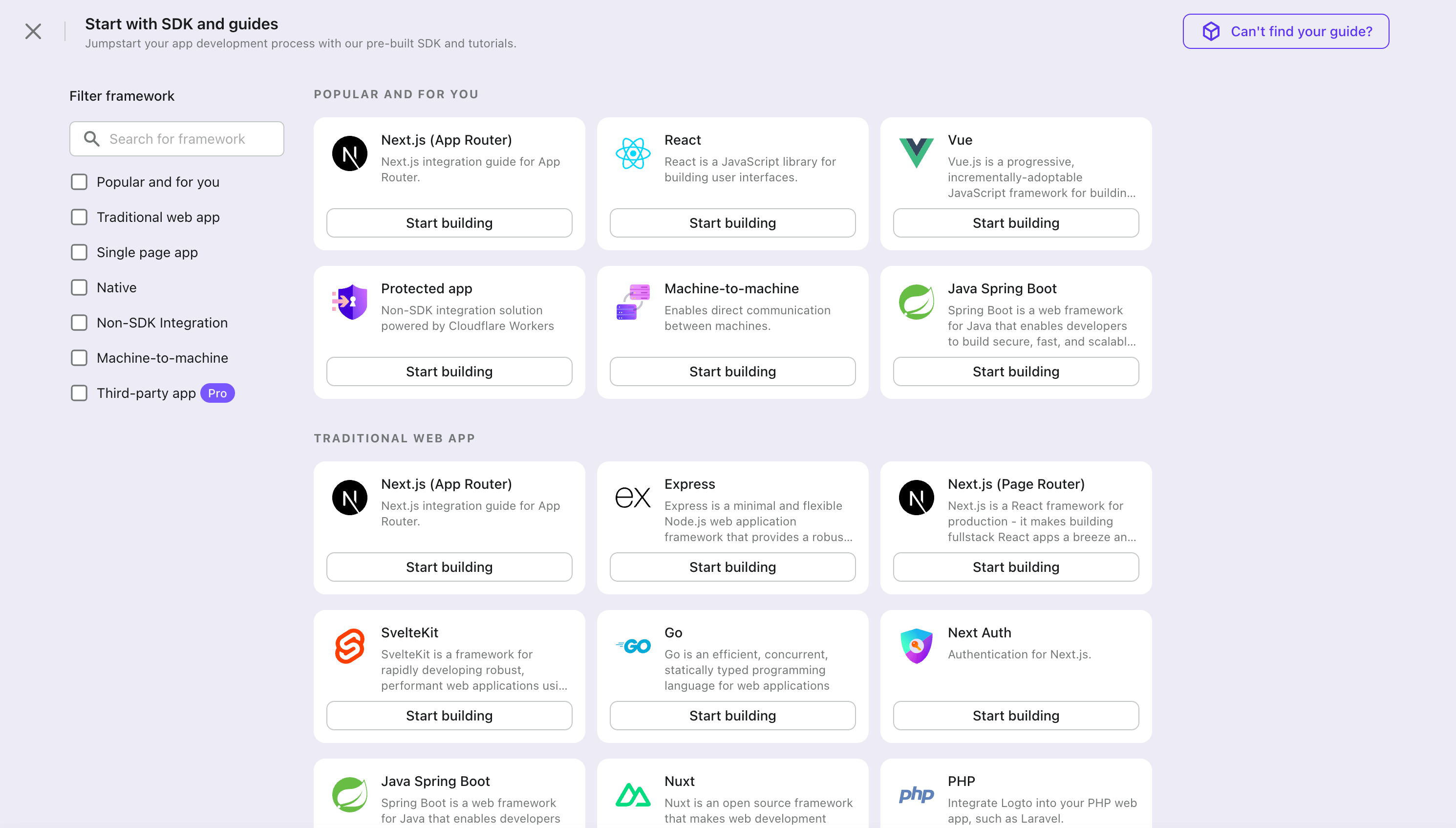

Pour créer votre application Traditional web, suivez simplement ces étapes :

- Ouvrez la Logto Console. Dans la section "Get started", cliquez sur le lien "View all" pour ouvrir la liste des frameworks d'application. Alternativement, vous pouvez naviguer vers Logto Console > Applications, et cliquer sur le bouton "Create application".

- Dans la fenêtre modale qui s'ouvre, cliquez sur la section "Traditional web" ou filtrez tous les frameworks "Traditional web" disponibles en utilisant les cases à cocher de filtre rapide à gauche. Cliquez sur la carte du framework "Go" pour commencer à créer votre application.

- Entrez le nom de l'application, par exemple, "Bookstore", et cliquez sur "Create application".

🎉 Ta-da ! Vous venez de créer votre première application dans Logto. Vous verrez une page de félicitations qui inclut un guide d'intégration détaillé. Suivez le guide pour voir quelle sera l'expérience dans votre application.

Intégrer le SDK Go

- La démonstration suivante est basée sur le Gin Web Framework. Vous pouvez également intégrer Logto à d'autres frameworks en suivant les mêmes étapes.

- Le projet d'exemple Go est disponible sur notre dépôt Go SDK.

Installation

Exécutez à la racine du projet :

# Installez le package core pour accéder aux valeurs et types prédéfinis

go get github.com/logto-io/go/v2/core

# Installez le package client pour interagir avec Logto

go get github.com/logto-io/go/v2/client

Ajoutez les packages github.com/logto-io/go/v2/core et github.com/logto-io/go/v2/client à votre code d'application :

// main.go

package main

import (

"github.com/gin-gonic/gin"

// Ajoutez la dépendance

"github.com/logto-io/go/v2/core"

"github.com/logto-io/go/v2/client"

)

func main() {

router := gin.Default()

router.GET("/", func(c *gin.Context) {

c.String(200, "Hello Logto!")

})

router.Run(":3000")

}

Créer un stockage de session

Dans les applications web traditionnelles, les informations d'authentification de l'utilisateur sont stockées dans la session utilisateur.

Le SDK Logto fournit une interface Storage, vous pouvez implémenter un adaptateur Storage basé sur votre framework web afin que le SDK Logto puisse stocker les informations d'authentification de l'utilisateur dans la session.

Nous ne recommandons PAS d'utiliser des sessions basées sur les cookies, car les informations d'authentification de l'utilisateur stockées par Logto peuvent dépasser la limite de taille des cookies. Dans cet exemple, nous utilisons des sessions en mémoire. Vous pouvez utiliser Redis, MongoDB et d'autres technologies en production pour stocker les sessions selon vos besoins.

Le type Storage dans le SDK Logto est le suivant :

package client

type Storage interface {

GetItem(key string) string

SetItem(key, value string)

}

Nous utilisons le middleware github.com/gin-contrib/sessions comme exemple pour démontrer ce processus.

Appliquez le middleware à l'application, afin que nous puissions obtenir la session utilisateur via le contexte de la requête utilisateur dans le gestionnaire de route :

package main

import (

"github.com/gin-contrib/sessions"

"github.com/gin-contrib/sessions/memstore"

"github.com/gin-gonic/gin"

"github.com/logto-io/go/v2/client"

)

func main() {

router := gin.Default()

// Nous utilisons une session en mémoire dans cet exemple

store := memstore.NewStore([]byte("your session secret"))

router.Use(sessions.Sessions("logto-session", store))

router.GET("/", func(ctx *gin.Context) {

// Obtenir la session utilisateur

session := sessions.Default(ctx)

// ...

ctx.String(200, "Hello Logto!")

})

router.Run(":3000")

}

Créez un fichier session_storage.go, définissez un SessionStorage et implémentez les interfaces Storage du SDK Logto :

package main

import (

"github.com/gin-contrib/sessions"

)

type SessionStorage struct {

session sessions.Session

}

func (storage *SessionStorage) GetItem(key string) string {

value := storage.session.Get(key)

if value == nil {

return ""

}

return value.(string)

}

func (storage *SessionStorage) SetItem(key, value string) {

storage.session.Set(key, value)

storage.session.Save()

}

Désormais, dans le gestionnaire de route, vous pouvez créer un stockage de session pour Logto :

session := sessions.Default(ctx)

sessionStorage := &SessionStorage{session: session}

Initialiser LogtoClient

Tout d'abord, créez une configuration Logto :

func main() {

// ...

logtoConfig := &client.LogtoConfig{

Endpoint: "<your-logto-endpoint>", // Par exemple, http://localhost:3001

AppId: "<your-application-id>",

AppSecret: "<your-application-secret>",

}

// ...

}

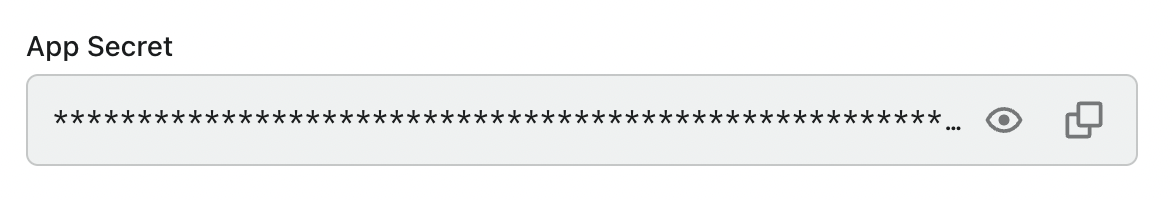

Vous pouvez trouver et copier le "Secret de l'application" depuis la page des détails de l'application dans la Console d'administration :

Ensuite, vous pouvez créer un LogtoClient pour chaque requête utilisateur avec la configuration Logto ci-dessus :

func main() {

// ...

router.GET("/", func(ctx *gin.Context) {

// Créer LogtoClient

session := sessions.Default(ctx)

logtoClient := client.NewLogtoClient(

logtoConfig,

&SessionStorage{session: session},

)

// Utiliser Logto pour contrôler le contenu de la page d'accueil

authState := "Vous n'êtes pas connecté à ce site. :("

if logtoClient.IsAuthenticated() {

authState = "Vous êtes connecté à ce site ! :)"

}

homePage := `<h1>Bonjour Logto</h1>` +

"<div>" + authState + "</div>"

ctx.Data(http.StatusOK, "text/html; charset=utf-8", []byte(homePage))

})

// ...

}

Implémenter la route de connexion

Après avoir configuré l'URI de redirection, nous ajoutons une route sign-in pour gérer la requête d’authentification (Authentication) et ajoutons également un lien de connexion sur la page d'accueil :

func main() {

// ...

// Ajouter un lien pour effectuer une requête d’authentification (Authentication) sur la page d'accueil

router.GET("/", func(ctx *gin.Context) {

// ...

homePage := `<h1>Hello Logto</h1>` +

"<div>" + authState + "</div>" +

// Ajouter un lien

`<div><a href="/sign-in">Sign In</a></div>`

ctx.Data(http.StatusOK, "text/html; charset=utf-8", []byte(homePage))

})

// Ajouter une route pour gérer les requêtes d’authentification (Authentication)

router.GET("/sign-in", func(ctx *gin.Context) {

session := sessions.Default(ctx)

logtoClient := client.NewLogtoClient(

logtoConfig,

&SessionStorage{session: session},

)

// La requête d’authentification (Authentication) est gérée par Logto.

// L'utilisateur sera redirigé vers l'URI de redirection une fois connecté.

signInUri, err := logtoClient.SignIn("http://localhost:3000/callback")

if err != nil {

ctx.String(http.StatusInternalServerError, err.Error())

return

}

// Rediriger l'utilisateur vers la page de connexion Logto.

ctx.Redirect(http.StatusTemporaryRedirect, signInUri)

})

// ...

}

Maintenant, lorsque votre utilisateur visite http://localhost:3000/sign-in, il sera redirigé vers la page de connexion Logto.

Implémenter la route de rappel

Lorsque l'utilisateur se connecte avec succès sur la page de connexion Logto, Logto redirigera l'utilisateur vers l'URI de redirection.

Étant donné que l'URI de redirection est http://localhost:3000/callback, nous ajoutons la route /callback pour gérer le rappel après la connexion.

func main() {

// ...

// Ajouter une route pour gérer les requêtes de rappel de connexion

router.GET("/callback", func(ctx *gin.Context) {

session := sessions.Default(ctx)

logtoClient := client.NewLogtoClient(

logtoConfig,

&SessionStorage{session: session},

)

// La requête de rappel de connexion est gérée par Logto

err := logtoClient.HandleSignInCallback(ctx.Request)

if err != nil {

ctx.String(http.StatusInternalServerError, err.Error())

return

}

// Aller à la page spécifiée par le développeur.

// Cet exemple ramène l'utilisateur à la page d'accueil.

ctx.Redirect(http.StatusTemporaryRedirect, "/")

})

// ...

}

Implémenter la route de déconnexion

Similaire au flux de connexion, lorsque l'utilisateur se déconnecte, Logto redirigera l'utilisateur vers l'URI de redirection post-déconnexion.

Ajoutons maintenant la route sign-out pour gérer la requête de déconnexion et ajoutons également un lien de déconnexion sur la page d'accueil :

func main() {

// ...

// Ajoutez un lien pour effectuer une requête de déconnexion sur la page d'accueil

router.GET("/", func(ctx *gin.Context) {

// ...

homePage := `<h1>Bonjour Logto</h1>` +

"<div>" + authState + "</div>" +

`<div><a href="/sign-in">Se connecter</a></div>` +

// Ajouter un lien

`<div><a href="/sign-out">Se déconnecter</a></div>`

ctx.Data(http.StatusOK, "text/html; charset=utf-8", []byte(homePage))

})

// Ajoutez une route pour gérer les requêtes de déconnexion

router.GET("/sign-out", func(ctx *gin.Context) {

session := sessions.Default(ctx)

logtoClient := client.NewLogtoClient(

logtoConfig,

&SessionStorage{session: session},

)

// La requête de déconnexion est gérée par Logto.

// L'utilisateur sera redirigé vers l'URI de redirection post-déconnexion une fois déconnecté.

signOutUri, signOutErr := logtoClient.SignOut("http://localhost:3000")

if signOutErr != nil {

ctx.String(http.StatusOK, signOutErr.Error())

return

}

ctx.Redirect(http.StatusTemporaryRedirect, signOutUri)

})

// ...

}

Après que l'utilisateur ait effectué une requête de déconnexion, Logto effacera toutes les informations d'authentification de l'utilisateur dans la session.

Point de contrôle : Testez votre application

Maintenant, vous pouvez tester votre application :

- Exécutez votre application, vous verrez le bouton de connexion.

- Cliquez sur le bouton de connexion, le SDK initiera le processus de connexion et vous redirigera vers la page de connexion Logto.

- Après vous être connecté, vous serez redirigé vers votre application et verrez le bouton de déconnexion.

- Cliquez sur le bouton de déconnexion pour effacer le stockage des jetons et vous déconnecter.

Ajouter le connecteur GitHub (GitHub App)

Pour activer une connexion rapide et améliorer la conversion des utilisateurs, connectez-vous avec Go en tant que fournisseur d’identité (IdP). Le connecteur social Logto vous aide à établir cette connexion en quelques minutes en permettant plusieurs entrées de paramètres.

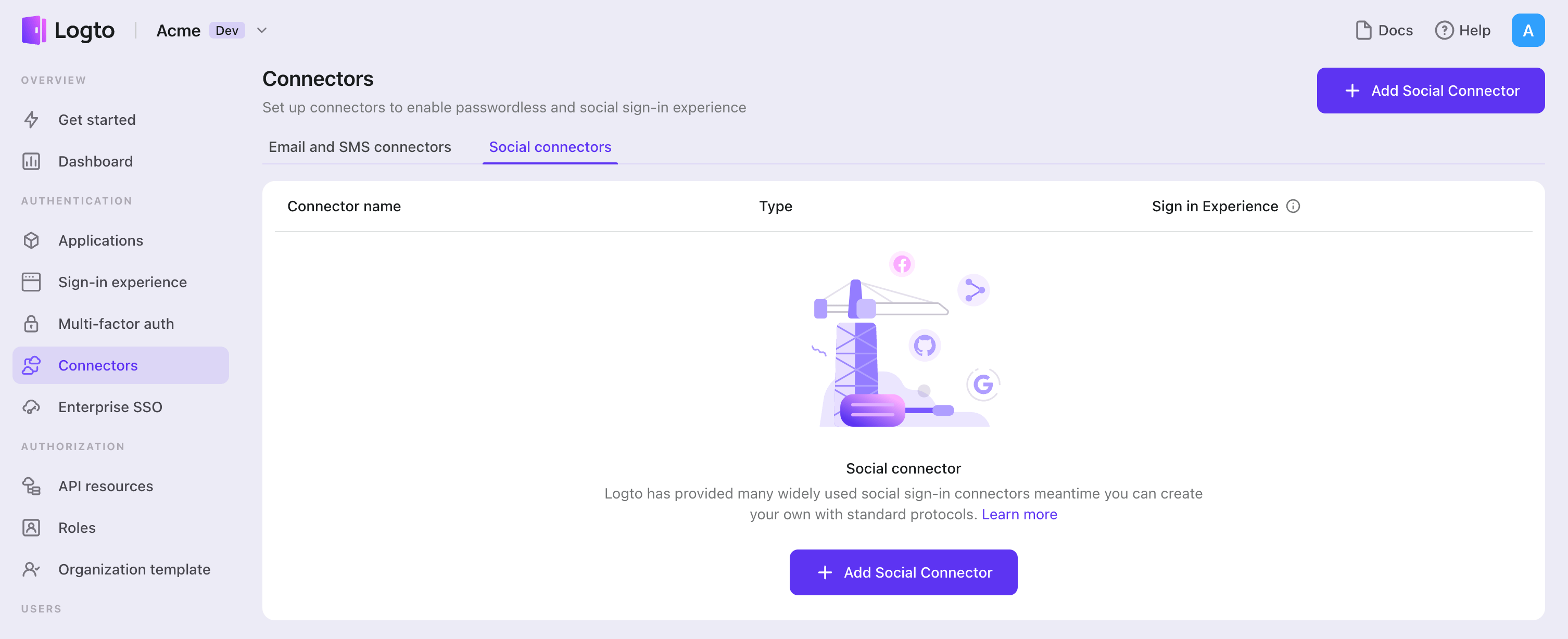

Pour ajouter un connecteur social, suivez simplement ces étapes :

- Accédez à Console > Connectors > Social Connectors.

- Cliquez sur "Add social connector" et sélectionnez "GitHub (GitHub App)".

- Suivez le guide README et complétez les champs requis et personnalisez les paramètres.

Si vous suivez le guide du connecteur sur place, vous pouvez passer à la section suivante.

Configurer GitHub (GitHub App)

Étape 1 : Créer une application GitHub

Avant de pouvoir utiliser GitHub comme fournisseur d'authentification, vous devez créer une application GitHub sur GitHub afin d'obtenir des identifiants OAuth 2.0.

- Rendez-vous sur GitHub et connectez-vous avec votre compte, ou créez un nouveau compte si nécessaire.

- Accédez à Paramètres > Paramètres développeur > Applications GitHub.

- Cliquez sur Nouvelle application GitHub pour enregistrer une nouvelle application :

- Nom de l'application GitHub : Saisissez un nom unique pour votre application. Le nom ne peut pas dépasser 34 caractères et doit être unique sur GitHub.

- URL de la page d'accueil : Saisissez l'URL de la page d'accueil de votre application.

- URL de rappel : Copiez l'URI de rappel depuis votre connecteur GitHub Logto et collez-le ici. Vous pouvez ajouter plusieurs URL de rappel si nécessaire. Après la connexion des utilisateurs avec GitHub, ils seront redirigés ici avec un code d'autorisation que Logto utilise pour finaliser l'authentification.

- Expirer les jetons d’autorisation utilisateur : Laissez cette option cochée (recommandé). Cela active l'expiration des jetons et les jetons de rafraîchissement pour une sécurité renforcée.

- Demander l’autorisation utilisateur (OAuth) lors de l’installation : Cochez cette option si vous souhaitez inviter les utilisateurs à autoriser votre application lors de l'installation.

- Webhook : Décochez Actif si vous n'avez pas besoin d'événements webhook. Pour les cas d'utilisation d'authentification uniquement, les webhooks ne sont généralement pas nécessaires.

- Sous Permissions, configurez les permissions dont votre application a besoin (voir l'étape 2 ci-dessous pour plus de détails).

- Sous Où cette application GitHub peut-elle être installée ?, sélectionnez N'importe quel compte si vous souhaitez que les utilisateurs de n'importe quel compte GitHub puissent utiliser votre application pour l'authentification.

- Cliquez sur Créer une application GitHub pour créer l'application GitHub.

Contrairement aux applications OAuth, les applications GitHub utilisent des permissions fines au lieu de portées larges. Vous configurez les permissions dans le tableau de bord GitHub lors de la création de l'application, et les utilisateurs accordent l'accès à des dépôts spécifiques lors de l'autorisation.

Pour plus de détails sur la configuration des applications GitHub, consultez Enregistrer une application GitHub.

Étape 2 : Configurer les permissions dans GitHub

Les applications GitHub utilisent des permissions fines au lieu de portées OAuth. Vous devez configurer les permissions dans le tableau de bord GitHub lors de la création ou de la modification de votre application GitHub. Ces permissions déterminent à quelles données votre application peut accéder.

Comprendre les permissions des applications GitHub

Les permissions sont classées en trois types :

- Permissions de dépôt : Accès aux ressources au niveau du dépôt (code, tickets, pull requests, etc.)

- Permissions d'organisation : Accès aux ressources au niveau de l'organisation (membres, équipes, projets, etc.)

- Permissions de compte : Accès aux données du compte utilisateur (e-mail, profil, abonnés, etc.)

Pour chaque permission, vous pouvez sélectionner :

- Aucun accès : L'application ne peut pas accéder à cette ressource

- Lecture seule : L'application peut lire mais pas modifier cette ressource

- Lecture & écriture : L'application peut lire et modifier cette ressource

Permissions recommandées pour l'authentification

Pour la fonctionnalité de base "Se connecter avec GitHub", configurez au minimum ces permissions de compte :

| Permission | Niveau d'accès | Objectif |

|---|---|---|

| Adresses e-mail | Lecture seule | Obtenir l'adresse e-mail de l'utilisateur pour la création de compte |

Les applications GitHub ont un accès implicite à la lecture des informations de profil public lorsqu'elles agissent au nom d'un utilisateur. Vous n'avez pas besoin de demander explicitement la permission pour les données de profil de base telles que le nom d'utilisateur, l'avatar et l'URL du profil public.

Permissions supplémentaires pour l'accès à l'API

Si votre application doit accéder aux API GitHub au-delà de l'authentification, ajoutez les permissions correspondantes dans le tableau de bord GitHub. Voici quelques exemples courants :

| Type de permission | Permission | Niveau d'accès | Cas d'utilisation |

|---|---|---|---|

| Dépôt | Contenus | Lecture seule / Lecture & écriture | Accéder aux fichiers et au code du dépôt |

| Dépôt | Tickets | Lecture & écriture | Créer et gérer des tickets |

| Dépôt | Pull requests | Lecture & écriture | Créer et gérer des pull requests |

| Dépôt | Métadonnées | Lecture seule | Accéder aux métadonnées du dépôt (requis pour de nombreuses opérations) |

| Organisation | Membres | Lecture seule | Lister les membres de l'organisation |

| Compte | Abonnés | Lecture seule | Accéder aux abonnés et abonnements de l'utilisateur |

Ceci n'est pas une liste exhaustive — les applications GitHub prennent en charge de nombreuses autres permissions fines. Consultez Permissions requises pour les applications GitHub pour la liste complète.

Contrairement aux applications OAuth où vous configurez les portées dans le connecteur Logto, les permissions des applications GitHub sont entièrement gérées dans le tableau de bord GitHub. Vous pouvez laisser le champ Scope vide dans votre connecteur GitHub Logto — ce n'est pas nécessaire car les applications GitHub n'utilisent pas les portées OAuth traditionnelles.

Il suffit de configurer les permissions dont vous avez besoin dans GitHub, et les utilisateurs seront invités à accorder l'accès lors de l'autorisation.

Étape 3 : Configurer votre connecteur Logto

Après avoir créé l'application GitHub, vous serez redirigé vers sa page de paramètres où vous pourrez obtenir les identifiants.

- Sur la page des paramètres de votre application GitHub, copiez l'ID client et collez-le dans le champ

clientIddans Logto. - Sous Secrets client, cliquez sur Générer un nouveau secret client. Copiez le secret généré et collez-le dans le champ

clientSecretdans Logto. - Cliquez sur Enregistrer et terminer dans Logto pour connecter votre système d'identité à GitHub.

Gardez votre secret client en sécurité et ne l'exposez jamais dans du code côté client. Les secrets client GitHub ne peuvent pas être récupérés en cas de perte — vous devrez en générer un nouveau.

L'ID client d'une application GitHub est différent de l'ID de l'application. Assurez-vous d'utiliser l'ID client (affiché comme "Client ID" sur la page des paramètres), et non l'ID de l'application.

Étape 4 : Paramètres généraux

Voici quelques paramètres généraux qui ne bloqueront pas la connexion à GitHub mais peuvent affecter l'expérience d'authentification de l'utilisateur final.

Synchroniser les informations de profil

Dans le connecteur GitHub, vous pouvez configurer la façon dont les informations de profil sont synchronisées depuis les informations utilisateur GitHub vers le profil utilisateur Logto, y compris name, avatar et email. Choisissez parmi les options suivantes :

- Synchroniser uniquement lors de l'inscription : Les informations de profil sont récupérées une seule fois lors de la première connexion de l'utilisateur.

- Toujours synchroniser lors de la connexion : Les informations de profil sont mises à jour à chaque connexion de l'utilisateur.

Stocker les jetons pour accéder aux API GitHub (Optionnel)

Si vous souhaitez accéder aux API GitHub et effectuer des actions avec l'autorisation de l'utilisateur (que ce soit via la connexion sociale ou la liaison de compte), activez le stockage des jetons dans Logto :

- Configurez les permissions requises dans les paramètres de votre application GitHub (Étape 2).

- Activez Stocker les jetons pour un accès API persistant dans le connecteur GitHub Logto. Logto stockera en toute sécurité à la fois le jeton d’accès et le jeton de rafraîchissement dans le Secret Vault.

Comme les applications GitHub émettent toujours des jetons de rafraîchissement, Logto stocke automatiquement les deux jetons. Le jeton d’accès expire après 8 heures, mais Logto peut utiliser le jeton de rafraîchissement pour obtenir de nouveaux jetons d’accès, garantissant un accès API ininterrompu jusqu'à 6 mois.

Étape 5 : Tester votre intégration (Optionnel)

Avant de passer en production, testez l'intégration de votre application GitHub :

- Utilisez le connecteur dans un tenant de développement Logto.

- Vérifiez que les utilisateurs peuvent se connecter avec GitHub.

- Vérifiez que les utilisateurs sont invités à accorder les bonnes permissions lors de l'autorisation.

- Si vous avez activé le stockage des jetons, vérifiez que les jetons d’accès (et les jetons de rafraîchissement) sont correctement stockés.

- Testez les appels API en utilisant les jetons stockés pour vous assurer que les permissions fonctionnent comme prévu.

Les applications GitHub fonctionnent immédiatement avec n'importe quel compte utilisateur GitHub — il n'est pas nécessaire d'avoir des utilisateurs de test ou une approbation d'application comme sur d'autres plateformes. Cependant, si votre application est installée sur une organisation, les propriétaires de l'organisation devront peut-être approuver l'installation.

Enregistrer votre configuration

Vérifiez que vous avez rempli les valeurs nécessaires dans la zone de configuration du connecteur Logto. Cliquez sur "Enregistrer et terminer" (ou "Enregistrer les modifications") et le connecteur GitHub (GitHub App) devrait être disponible maintenant.

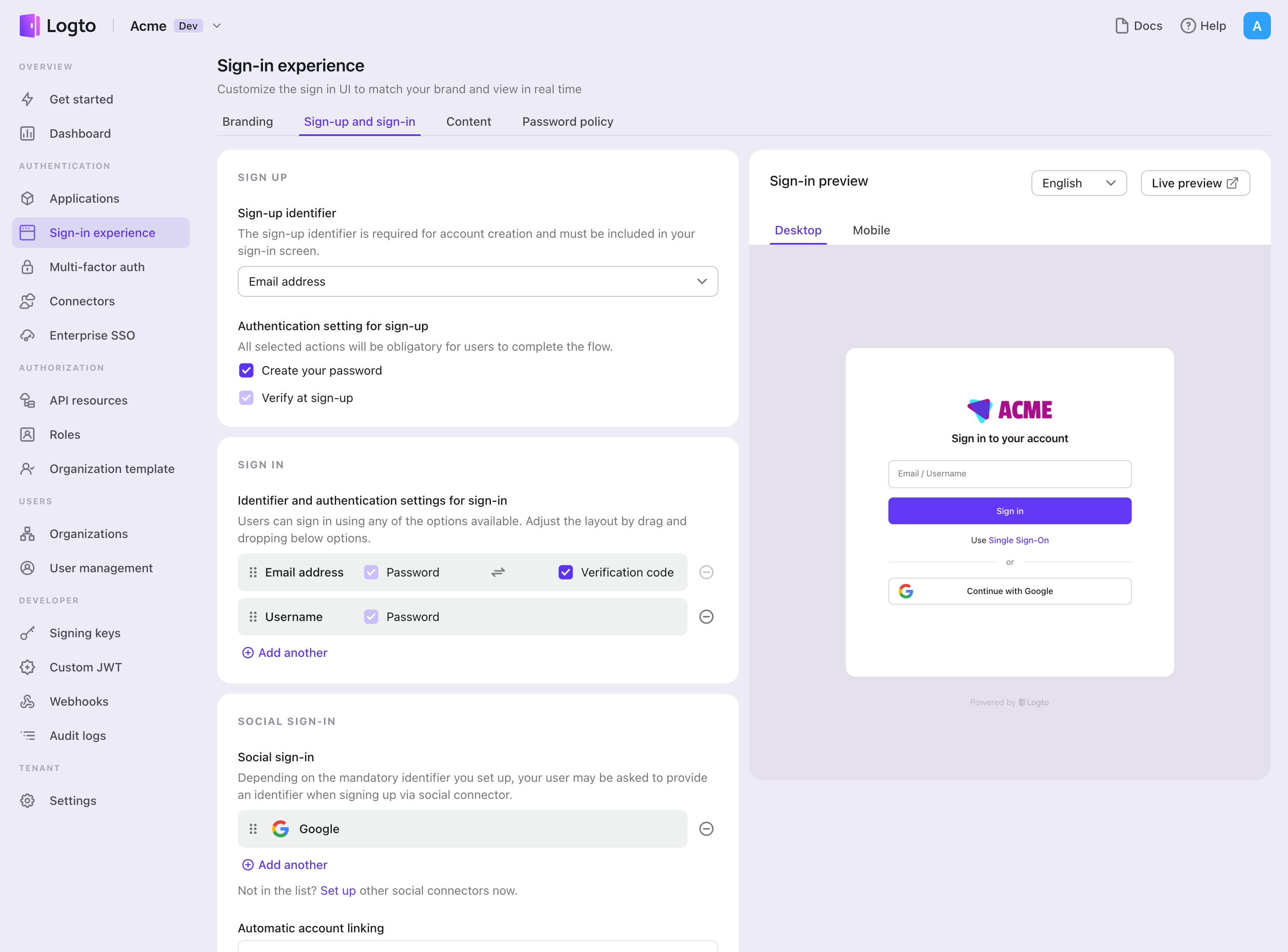

Activer le connecteur GitHub (GitHub App) dans l'Expérience de connexion

Une fois que vous avez créé un connecteur social avec succès, vous pouvez l'activer en tant que bouton "Continuer avec GitHub (GitHub App)" dans l'Expérience de connexion.

- Accédez à Console > Expérience de connexion > Inscription et connexion.

- (Facultatif) Choisissez "Non applicable" pour l'identifiant d'inscription si vous avez besoin uniquement de la connexion sociale.

- Ajoutez le connecteur GitHub (GitHub App) configuré à la section "Connexion sociale".

Tests et validation

Retournez à votre application Go. Vous devriez maintenant pouvoir vous connecter avec GitHub (GitHub App). Profitez-en !

Lectures complémentaires

Flux des utilisateurs finaux : Logto fournit des flux d'authentification prêts à l'emploi, y compris l'authentification multi-facteurs (MFA) et le SSO d’entreprise, ainsi que des API puissantes pour une mise en œuvre flexible des paramètres de compte, de la vérification de sécurité et de l'expérience multi-locataire.

Autorisation : L'autorisation définit les actions qu'un utilisateur peut effectuer ou les ressources auxquelles il peut accéder après avoir été authentifié. Découvrez comment protéger votre API pour les applications natives et monopages et mettre en œuvre le contrôle d’accès basé sur les rôles (RBAC).

Organisations : Particulièrement efficace dans les applications SaaS multi-locataires et B2B, la fonctionnalité d'organisation permet la création de locataires, la gestion des membres, le RBAC au niveau de l'organisation et l'approvisionnement juste-à-temps.

Série IAM client : Nos articles de blog en série sur la gestion des identités et des accès des clients (ou consommateurs), des sujets de base aux sujets avancés et au-delà.