Logto es una alternativa a Auth0 diseñada para aplicaciones modernas y productos SaaS. Ofrece servicios tanto de Cloud como de código abierto para ayudarte a lanzar rápidamente tu sistema de gestión e identidad (IAM). Disfruta de autenticación, autorización y gestión multi-tenant todo en uno.

Recomendamos comenzar con un tenant de desarrollo gratuito en Logto Cloud. Esto te permite explorar todas las características fácilmente.

En este artículo, repasaremos los pasos para construir rápidamente la experiencia de inicio de sesión de GitHub (GitHub App) (autenticación de usuario) con .NET Core (Blazor WebAssembly) y Logto.

Requisitos previos

- Una instancia de Logto en funcionamiento. Consulta la página de introducción para comenzar.

- Conocimientos básicos de .NET Core (Blazor WebAssembly).

- Una cuenta de GitHub (GitHub App) utilizable.

Crear una aplicación en Logto

Logto se basa en la autenticación OpenID Connect (OIDC) y la autorización OAuth 2.0. Admite la gestión de identidad federada a través de múltiples aplicaciones, comúnmente llamada inicio de sesión único (SSO).

Para crear tu aplicación Single page app, simplemente sigue estos pasos:

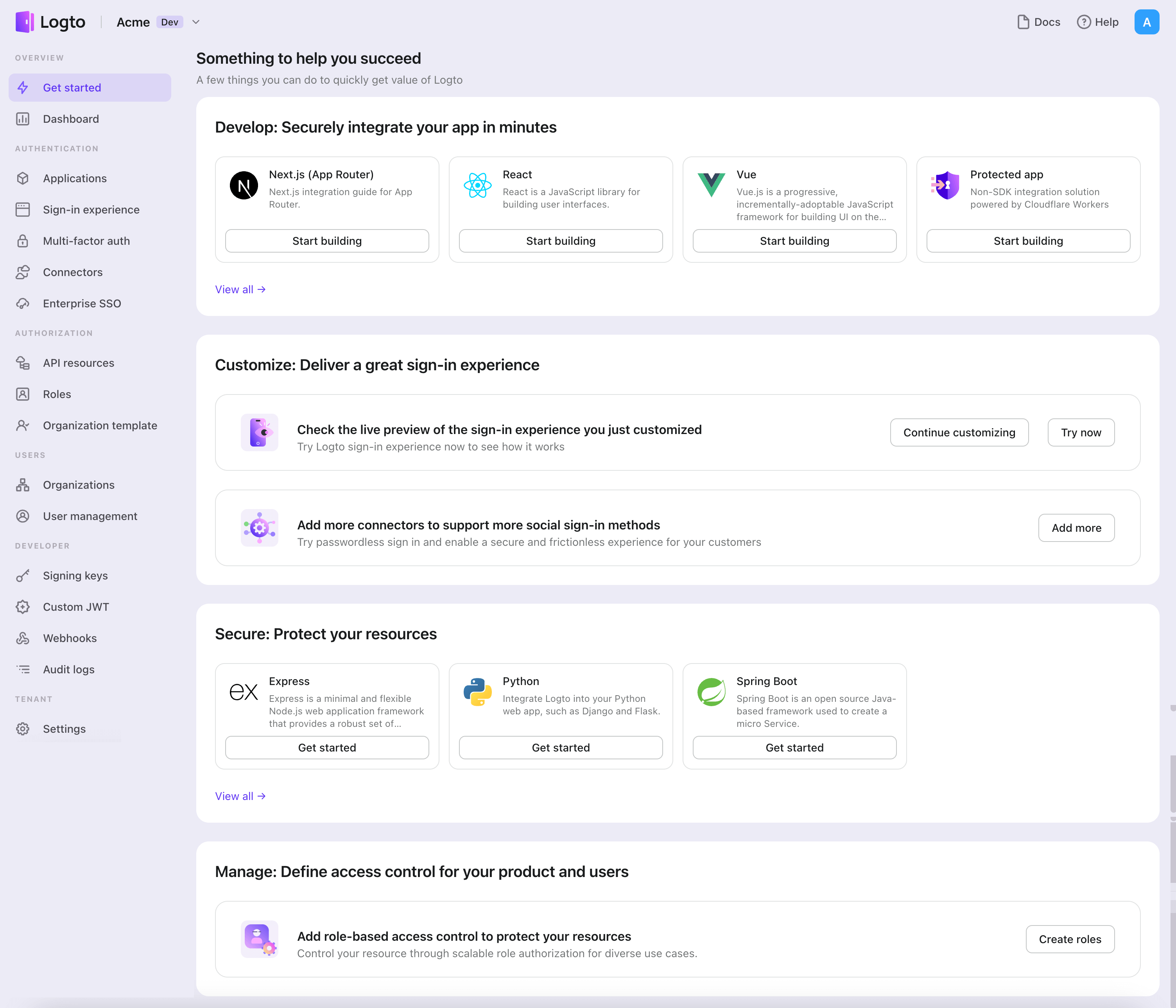

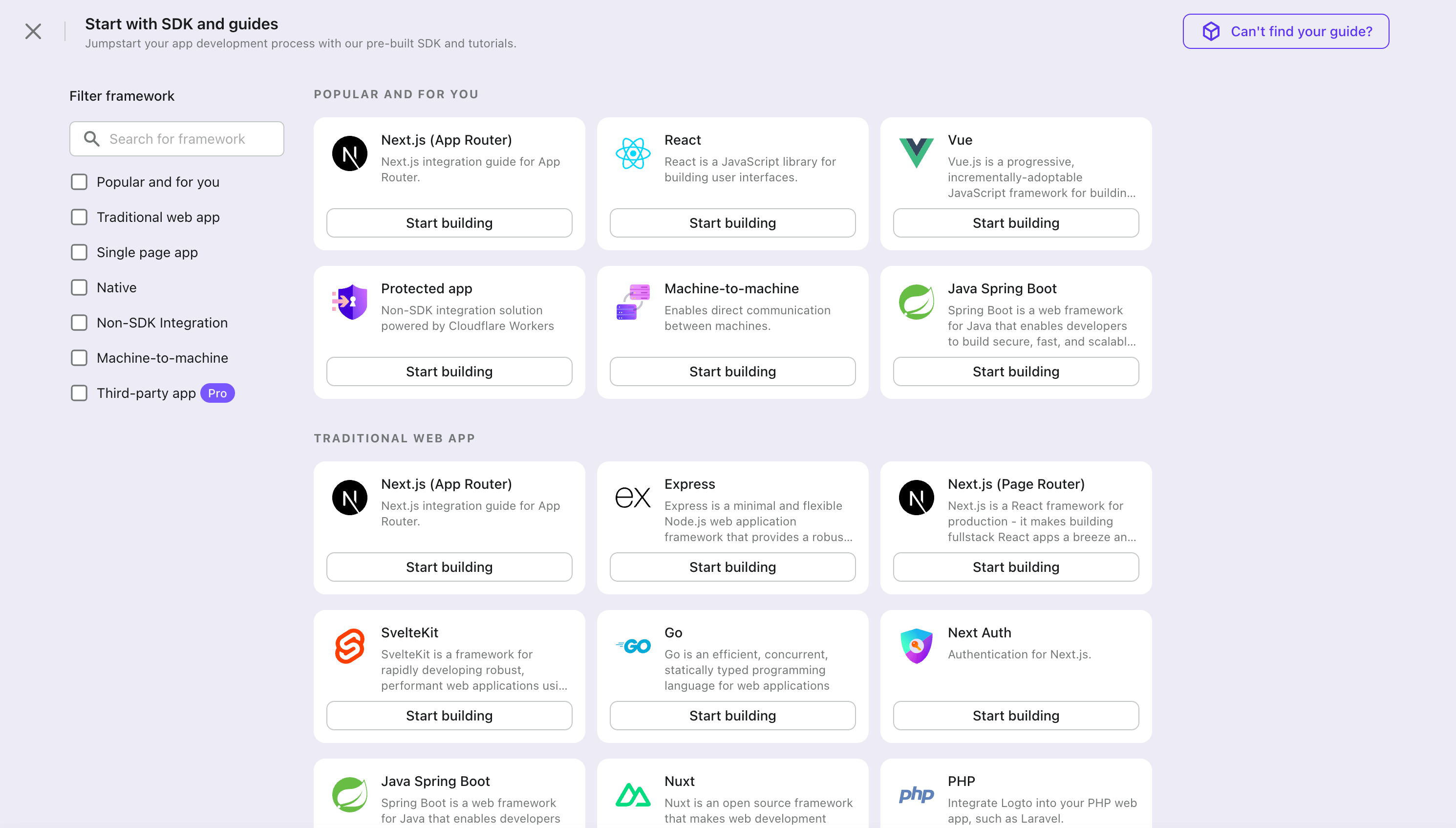

- Abre la Consola de Logto. En la sección "Comenzar", haz clic en el enlace "Ver todo" para abrir la lista de marcos de aplicaciones. Alternativamente, puedes navegar a Consola de Logto > Aplicaciones, y hacer clic en el botón "Crear aplicación".

- En el modal que se abre, haz clic en la sección "Single page app" o filtra todos los marcos "Single page app" disponibles usando las casillas de filtro rápido a la izquierda. Haz clic en la tarjeta del marco ".NET Core (Blazor WebAssembly)" para comenzar a crear tu aplicación.

- Ingresa el nombre de la aplicación, por ejemplo, "Librería", y haz clic en "Crear aplicación".

🎉 ¡Ta-da! Acabas de crear tu primera aplicación en Logto. Verás una página de felicitaciones que incluye una guía de integración detallada. Sigue la guía para ver cómo será la experiencia en tu aplicación.

Integrar el SDK de .NET Core (Blazor WebAssembly)

- La siguiente demostración está construida sobre .NET Core 8.0 y Blorc.OpenIdConnect.

- Los proyectos de ejemplo de .NET Core están disponibles en el repositorio de GitHub.

Instalación

Agrega el paquete NuGet a tu proyecto:

dotnet add package Blorc.OpenIdConnect

Añadir referencias de script

Incluye Blorc.Core/injector.js en el archivo index.html:

<head>

<!-- ... -->

<script src="_content/Blorc.Core/injector.js"></script>

<!-- ... -->

</head>

Registrar servicios

Añade el siguiente código al archivo Program.cs:

using Blorc.OpenIdConnect;

using Blorc.Services;

builder.Services.AddBlorcCore();

builder.Services.AddAuthorizationCore();

builder.Services.AddBlorcOpenIdConnect(

options =>

{

builder.Configuration.Bind("IdentityServer", options);

});

var webAssemblyHost = builder.Build();

await webAssemblyHost

.ConfigureDocumentAsync(async documentService =>

{

await documentService.InjectBlorcCoreJsAsync();

await documentService.InjectOpenIdConnectAsync();

});

await webAssemblyHost.RunAsync();

No es necesario usar el paquete Microsoft.AspNetCore.Components.WebAssembly.Authentication. El paquete Blorc.OpenIdConnect se encargará del proceso de autenticación.

Configurar URIs de redirección

Antes de entrar en los detalles, aquí tienes una visión general rápida de la experiencia del usuario final. El proceso de inicio de sesión se puede simplificar de la siguiente manera:

- Tu aplicación invoca el método de inicio de sesión.

- El usuario es redirigido a la página de inicio de sesión de Logto. Para aplicaciones nativas, se abre el navegador del sistema.

- El usuario inicia sesión y es redirigido de vuelta a tu aplicación (configurada como el URI de redirección).

Sobre el inicio de sesión basado en redirección

- Este proceso de autenticación sigue el protocolo OpenID Connect (OIDC), y Logto aplica medidas de seguridad estrictas para proteger el inicio de sesión del usuario.

- Si tienes múltiples aplicaciones, puedes usar el mismo proveedor de identidad (Logto). Una vez que el usuario inicia sesión en una aplicación, Logto completará automáticamente el proceso de inicio de sesión cuando el usuario acceda a otra aplicación.

Para aprender más sobre la lógica y los beneficios del inicio de sesión basado en redirección, consulta Experiencia de inicio de sesión de Logto explicada.

En los siguientes fragmentos de código, asumimos que tu aplicación está ejecutándose en http://localhost:3000/.

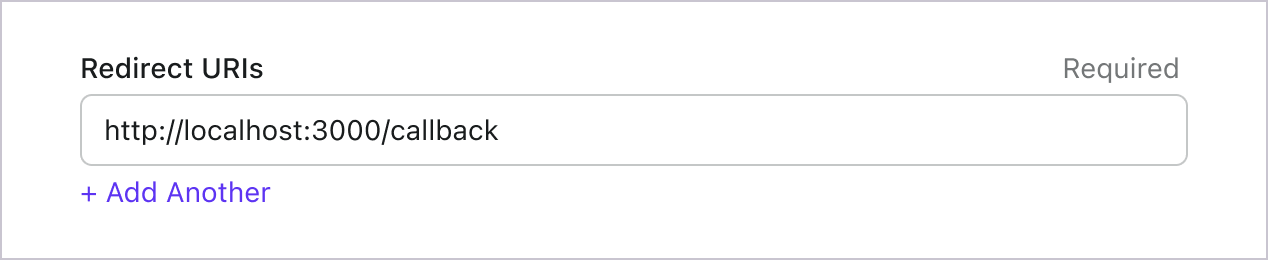

Configurar URIs de redirección

Cambia a la página de detalles de la aplicación en Logto Console. Añade una URI de redirección http://localhost:3000/callback.

Al igual que al iniciar sesión, los usuarios deben ser redirigidos a Logto para cerrar la sesión de la sesión compartida. Una vez terminado, sería ideal redirigir al usuario de vuelta a tu sitio web. Por ejemplo, añade http://localhost:3000/ como la sección de URI de redirección posterior al cierre de sesión.

Luego haz clic en "Guardar" para guardar los cambios.

Configurar aplicación

Añade el siguiente código al archivo appsettings.json:

{

// ...

IdentityServer: {

Authority: 'https://<your-logto-endpoint>/oidc',

ClientId: '<your-logto-app-id>',

PostLogoutRedirectUri: 'http://localhost:3000/',

RedirectUri: 'http://localhost:3000/callback',

ResponseType: 'code',

Scope: 'openid profile', // Añade más alcances si es necesario

},

}

Recuerda añadir el RedirectUri y el PostLogoutRedirectUri a la lista de URIs de redirección permitidos en la configuración de la aplicación Logto. Ambos son la URL de tu aplicación WASM.

Añadir componente AuthorizeView

En las páginas Razor que requieren autenticación, añade el componente AuthorizeView. Supongamos que es la página Home.razor:

@using Microsoft.AspNetCore.Components.Authorization

@page "/"

<AuthorizeView>

<Authorized>

@* Vista autenticada *@

<button @onclick="OnLogoutButtonClickAsync">

Cerrar sesión

</button>

</Authorized>

<NotAuthorized>

@* Vista no autenticada *@

<button @onclick="OnLoginButtonClickAsync">

Iniciar sesión

</button>

</NotAuthorized>

</AuthorizeView>

Configurar autenticación

En el archivo Home.razor.cs (créalo si no existe), añade el siguiente código:

using Microsoft.AspNetCore.Authorization;

using Microsoft.AspNetCore.Components;

using Microsoft.AspNetCore.Components.Web;

using Blorc.OpenIdConnect;

using Microsoft.AspNetCore.Components.Authorization;

[Authorize]

public partial class Home : ComponentBase

{

[Inject]

public required IUserManager UserManager { get; set; }

public User<Profile>? User { get; set; }

[CascadingParameter]

protected Task<AuthenticationState>? AuthenticationStateTask { get; set; }

protected override async Task OnInitializedAsync()

{

User = await UserManager.GetUserAsync<User<Profile>>(AuthenticationStateTask!);

}

private async Task OnLoginButtonClickAsync(MouseEventArgs obj)

{

await UserManager.SignInRedirectAsync();

}

private async Task OnLogoutButtonClickAsync(MouseEventArgs obj)

{

await UserManager.SignOutRedirectAsync();

}

}

Una vez que el usuario está autenticado, la propiedad User se llenará con la información del usuario.

Punto de control: Prueba tu aplicación

Ahora, puedes probar tu aplicación:

- Ejecuta tu aplicación, verás el botón de inicio de sesión.

- Haz clic en el botón de inicio de sesión, el SDK iniciará el proceso de inicio de sesión y te redirigirá a la página de inicio de sesión de Logto.

- Después de iniciar sesión, serás redirigido de vuelta a tu aplicación y verás el botón de cierre de sesión.

- Haz clic en el botón de cierre de sesión para limpiar el almacenamiento de tokens y cerrar sesión.

Añadir el conector GitHub (GitHub App)

Para habilitar un inicio de sesión rápido y mejorar la conversión de usuarios, conéctate con .NET Core (Blazor WebAssembly) como un proveedor de identidad (IdP). El conector social de Logto te ayuda a establecer esta conexión en minutos permitiendo la entrada de varios parámetros.

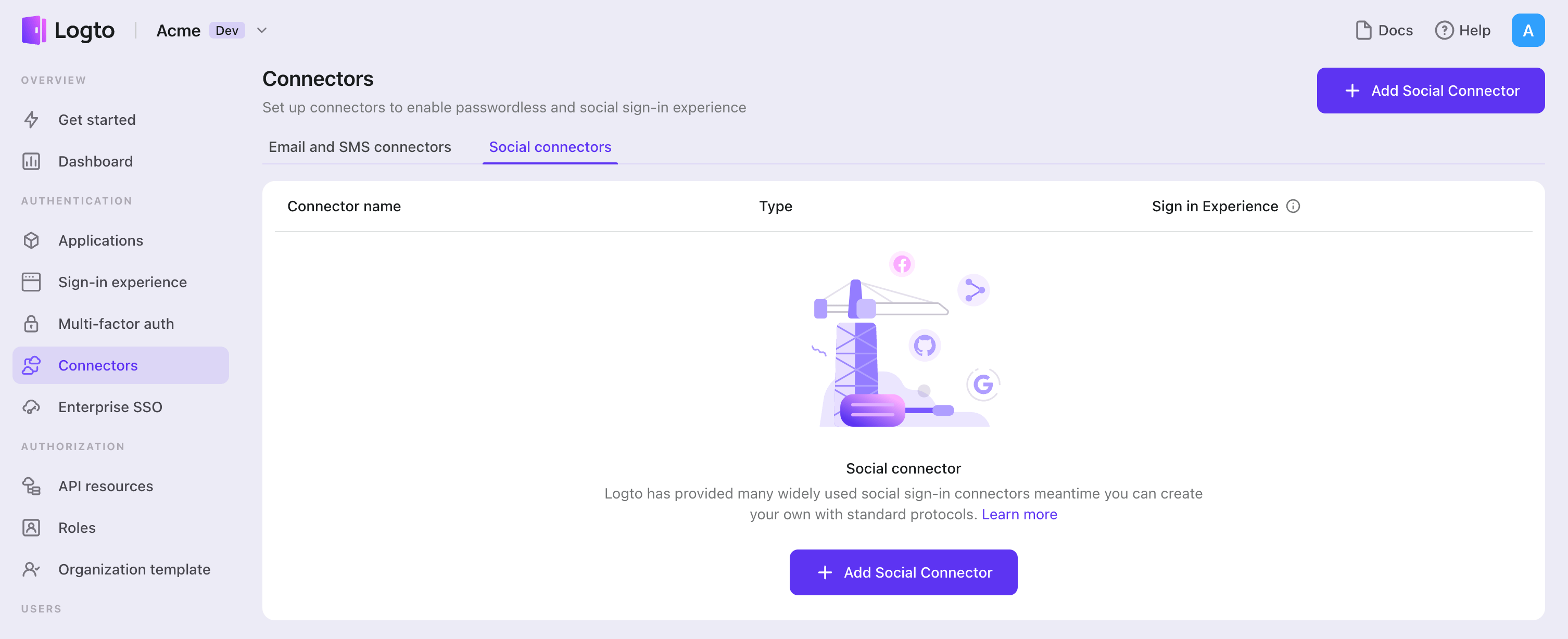

Para añadir un conector social, simplemente sigue estos pasos:

- Navega a Console > Connectors > Social Connectors.

- Haz clic en "Add social connector" y selecciona "GitHub (GitHub App)".

- Sigue la guía README y completa los campos requeridos y personaliza la configuración.

Si estás siguiendo la guía del Conector en el lugar, puedes omitir la siguiente sección.

Configura GitHub (GitHub App)

Paso 1: Crea una GitHub App

Antes de que puedas usar GitHub como proveedor de autenticación, debes crear una GitHub App en GitHub para obtener credenciales de OAuth 2.0.

- Ve a GitHub e inicia sesión con tu cuenta, o crea una nueva si es necesario.

- Navega a Settings > Developer settings > GitHub Apps.

- Haz clic en New GitHub App para registrar una nueva aplicación:

- GitHub App name: Ingresa un nombre único para tu aplicación. El nombre no puede tener más de 34 caracteres y debe ser único en GitHub.

- Homepage URL: Ingresa la URL de la página principal de tu aplicación.

- Callback URL: Copia el Callback URI de tu conector de GitHub en Logto y pégalo aquí. Puedes añadir varias URLs de callback si es necesario. Después de que los usuarios inicien sesión con GitHub, serán redirigidos aquí con un código de autorización que Logto utiliza para completar la autenticación.

- Expire user authorization tokens: Mantén esto marcado (recomendado). Esto habilita la expiración de tokens y tokens de actualización para mayor seguridad.

- Request user authorization (OAuth) during installation: Opcionalmente marca esto para solicitar a los usuarios que autoricen tu aplicación durante la instalación.

- Webhook: Desmarca Active si no necesitas eventos de webhook. Para casos de uso solo de autenticación, normalmente los webhooks no son necesarios.

- En Permissions, configura los permisos que necesita tu aplicación (consulta el Paso 2 a continuación para más detalles).

- En Where can this GitHub App be installed?, selecciona Any account si quieres que usuarios de cualquier cuenta de GitHub puedan usar tu aplicación para autenticación.

- Haz clic en Create GitHub App para crear la GitHub App.

A diferencia de las OAuth Apps, las GitHub Apps usan permisos granulares en lugar de alcances amplios. Configuras los permisos en el panel de GitHub durante la creación de la aplicación, y los usuarios otorgan acceso a repositorios específicos durante la autorización.

Para más detalles sobre cómo configurar GitHub Apps, consulta Registering a GitHub App.

Paso 2: Configura los permisos en GitHub

Las GitHub Apps usan permisos granulares en lugar de alcances de OAuth. Debes configurar los permisos en el panel de GitHub al crear o editar tu GitHub App. Estos permisos determinan a qué datos puede acceder tu aplicación.

Comprendiendo los permisos de GitHub App

Los permisos se dividen en tres tipos:

- Permisos de repositorio: Acceso a recursos a nivel de repositorio (código, issues, pull requests, etc.)

- Permisos de organización: Acceso a recursos a nivel de organización (miembros, equipos, proyectos, etc.)

- Permisos de cuenta: Acceso a datos de la cuenta de usuario (correo electrónico, perfil, seguidores, etc.)

Para cada permiso, puedes seleccionar:

- No access: La aplicación no puede acceder a este recurso

- Read-only: La aplicación puede leer pero no modificar este recurso

- Read & write: La aplicación puede leer y modificar este recurso

Permisos recomendados para autenticación

Para la funcionalidad básica de "Iniciar sesión con GitHub", configura estos permisos mínimos de cuenta:

| Permiso | Nivel de acceso | Propósito |

|---|---|---|

| Email addresses | Read-only | Obtener el correo electrónico del usuario para crear la cuenta |

Las GitHub Apps tienen acceso implícito para leer la información pública del perfil cuando actúan en nombre de un usuario. No necesitas solicitar explícitamente permiso para datos básicos del perfil como nombre de usuario, avatar y URL del perfil público.

Permisos adicionales para acceso a la API

Si tu aplicación necesita acceder a las APIs de GitHub más allá de la autenticación, añade los permisos correspondientes en el panel de GitHub. Aquí algunos ejemplos comunes:

| Tipo de permiso | Permiso | Nivel de acceso | Caso de uso |

|---|---|---|---|

| Repository | Contents | Read-only / Read & write | Acceder a archivos y código del repositorio |

| Repository | Issues | Read & write | Crear y gestionar issues |

| Repository | Pull requests | Read & write | Crear y gestionar pull requests |

| Repository | Metadata | Read-only | Acceder a metadatos del repositorio (requerido para muchas operaciones) |

| Organization | Members | Read-only | Listar miembros de la organización |

| Account | Followers | Read-only | Acceder a los seguidores y seguidos del usuario |

Esta no es una lista exhaustiva — las GitHub Apps admiten muchos más permisos granulares. Consulta Permissions required for GitHub Apps para la lista completa.

A diferencia de las OAuth Apps donde configuras los alcances en el conector de Logto, los permisos de las GitHub Apps se gestionan completamente en el panel de GitHub. Puedes dejar el campo Scope vacío en tu conector de GitHub en Logto — no es necesario porque las GitHub Apps no usan los alcances tradicionales de OAuth.

Simplemente configura los permisos que necesitas en GitHub, y los usuarios serán solicitados para otorgar acceso durante la autorización.

Paso 3: Configura tu conector de Logto

Después de crear la GitHub App, serás redirigido a la página de configuración donde podrás obtener las credenciales.

- En la página de configuración de tu GitHub App, copia el Client ID y pégalo en el campo

clientIden Logto. - En Client secrets, haz clic en Generate a new client secret. Copia el secreto generado y pégalo en el campo

clientSecreten Logto. - Haz clic en Save and Done en Logto para conectar tu sistema de identidad con GitHub.

Mantén tu Client secret seguro y nunca lo expongas en código del lado del cliente. Los client secrets de GitHub no se pueden recuperar si se pierden; tendrás que generar uno nuevo.

El Client ID de una GitHub App es diferente del App ID. Asegúrate de usar el Client ID (mostrado como "Client ID" en la página de configuración), no el App ID.

Paso 4: Configuración general

Aquí tienes algunas configuraciones generales que no bloquearán la conexión con GitHub pero pueden afectar la experiencia de autenticación del usuario final.

Sincronizar información del perfil

En el conector de GitHub, puedes configurar cómo se sincroniza la información del perfil desde la información del usuario de GitHub al perfil de usuario de Logto, incluyendo name, avatar y email. Elige entre las siguientes opciones:

- Solo sincronizar al registrarse: La información del perfil se obtiene una vez cuando el usuario inicia sesión por primera vez.

- Siempre sincronizar al iniciar sesión: La información del perfil se actualiza cada vez que el usuario inicia sesión.

Almacenar tokens para acceder a las APIs de GitHub (Opcional)

Si deseas acceder a las APIs de GitHub y realizar acciones con la autorización del usuario (ya sea mediante inicio de sesión social o vinculación de cuentas), habilita el almacenamiento de tokens en Logto:

- Configura los permisos requeridos en la configuración de tu GitHub App (Paso 2).

- Habilita Store tokens for persistent API access en el conector de GitHub en Logto. Logto almacenará de forma segura tanto el token de acceso como el token de actualización en el Secret Vault.

Dado que las GitHub Apps siempre emiten tokens de actualización, Logto almacena ambos tokens automáticamente. El token de acceso expira después de 8 horas, pero Logto puede usar el token de actualización para obtener nuevos tokens de acceso, asegurando acceso ininterrumpido a la API por hasta 6 meses.

Paso 5: Prueba tu integración (Opcional)

Antes de salir a producción, prueba la integración de tu GitHub App:

- Usa el conector en un tenant de desarrollo de Logto.

- Verifica que los usuarios puedan iniciar sesión con GitHub.

- Comprueba que a los usuarios se les soliciten los permisos correctos durante la autorización.

- Si habilitaste el almacenamiento de tokens, verifica que los tokens de acceso (y tokens de actualización) se almacenen correctamente.

- Prueba llamadas a la API usando los tokens almacenados para asegurar que los permisos funcionen como se espera.

Las GitHub Apps funcionan con cualquier cuenta de usuario de GitHub de inmediato; no es necesario crear usuarios de prueba ni aprobar la aplicación como en otras plataformas. Sin embargo, si tu aplicación se instala en una organización, los propietarios de la organización pueden necesitar aprobar la instalación.

Guarda tu configuración

Verifica que hayas completado los valores necesarios en el área de configuración del conector Logto. Haz clic en "Guardar y listo" (o "Guardar cambios") y el conector GitHub (GitHub App) debería estar disponible ahora.

Habilitar el conector GitHub (GitHub App) en la Experiencia de inicio de sesión

Una vez que crees un conector social con éxito, puedes habilitarlo como un botón "Continuar con GitHub (GitHub App)" en la Experiencia de inicio de sesión.

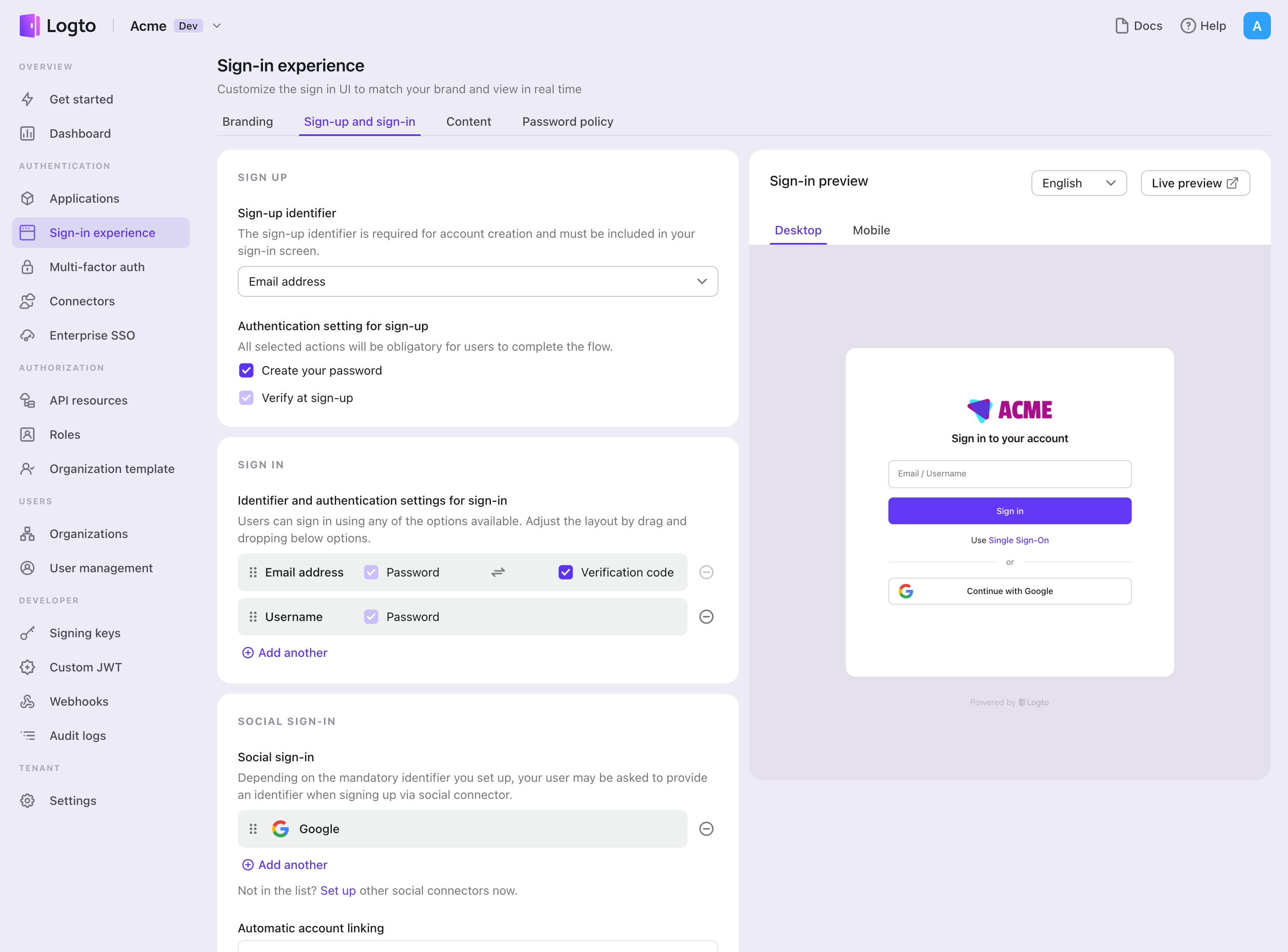

- Navega a Consola > Experiencia de inicio de sesión > Registro e inicio de sesión.

- (Opcional) Elige "No aplicable" para el identificador de registro si solo necesitas inicio de sesión social.

- Añade el conector GitHub (GitHub App) configurado a la sección "Inicio de sesión social".

Pruebas y Validación

Regresa a tu aplicación .NET Core (Blazor WebAssembly). Ahora deberías poder iniciar sesión con GitHub (GitHub App). ¡Disfruta!

Lecturas adicionales

Flujos de usuario final: Logto proporciona flujos de autenticación listos para usar, incluyendo MFA y SSO empresarial, junto con potentes APIs para la implementación flexible de configuraciones de cuenta, verificación de seguridad y experiencia multi-tenant.

Autorización (Authorization): La autorización define las acciones que un usuario puede realizar o los recursos a los que puede acceder después de ser autenticado. Explora cómo proteger tu API para aplicaciones nativas y de una sola página e implementar el Control de Acceso Basado en Roles (RBAC).

Organizaciones (Organizations): Particularmente efectivo en aplicaciones SaaS multi-tenant y B2B, la función de organización permite la creación de inquilinos, gestión de miembros, RBAC a nivel de organización y aprovisionamiento justo a tiempo.

Serie IAM del cliente: Nuestros artículos de blog en serie sobre la Gestión de Identidad y Acceso del Cliente (o Consumidor), desde los conceptos básicos hasta temas avanzados y más allá.